近期,烏克蘭、俄羅斯、印度、西班牙、法國、英國以及歐洲多國正在遭遇Petya勒索病毒襲擊,政府、銀行、電力系統、通訊系統、企業以及機場都不同程度的受到了影響。

此次黑客使用的是Petya勒索病毒的變種Petwarp。該病毒和勒索軟件類似,仍然使用了永恒之藍勒索蠕蟲,進行遠程鎖定設備,然后索要贖金。Petya和傳統的勒索軟件不同之處在于,其不會對電腦中的每個文件都進行加密,而是通過加密硬盤驅動器主文件表,從而讓電腦無法啟動。

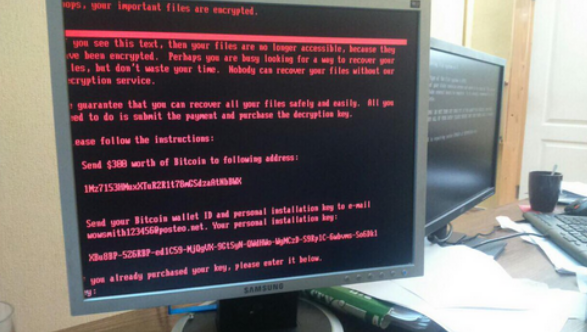

被感染的機器屏幕會顯示如下的告知付贖金的界面:

處置建議:

1. 郵件防范

由于此次“必加”(Petya)勒索軟件變種首次傳播通過郵件傳播,所以應警惕釣魚郵件。建議收到帶不明附件的郵件,請勿打開;收到帶不明鏈接的郵件,請勿點擊鏈接,尤其是rtf、doc等格式。可以安裝相關安全產品進行查殺。

2.及時更新windows系統補丁。

3.內網中存在使用相同賬號、密碼情況的機器請盡快修改密碼,未開機的電腦請確認口令修改完畢、補丁安裝完成后再進行聯網操作。

4.利用勒索蠕蟲漏洞修復工具,解決勒索蠕蟲利用MS17-010漏洞帶來的安全隱患。工具下載地址:http://b.360.cn/other/onionwormfix

5.建議在防火墻上臨時關閉135、138、139等無用端口以抑制病毒傳播行為。

信息化辦公室

2017年6月28日